Kaspersky phát hiện chiến dịch tấn công mạng Holy Water

Các nhà nghiên cứu của Kaspersky đã phát hiện ra một chiến dịch tấn công nhắm vào người dùng tại châu Á được tiến hành từ tháng 5 năm 2019.

Hơn 10 website liên quan đến tôn giáo, chương trình từ thiện, quỹ thiện nguyện và một số lĩnh vực khác đã bị xâm nhập để kích hoạt tấn công vào trình tải xuống từ ổ đĩa trong thiết bị nạn nhân. Tin tặc đã sử dụng một bộ công cụ sáng tạo, bao gồm phát tán qua GitHub và sử dụng mã nguồn mở.

Watering hole là chiến lược tấn công có chủ đích, trong đó tin tặc quan sát và suy đoán những trang web mà nạn nhân tiềm năng thường sử dụng, từ đó dùng phần mềm độc hại để lây nhiễm mã độc vào máy tính nạn nhân. Chỉ cần truy cập vào một trang web bị xâm nhập, thiết bị của người dùng đã có khả năng lây nhiễm mã độc. Điều này khiến phương thức tấn công này dễ lây lan và do đó nguy hiểm hơn. Trong chiến dịch được các nhà nghiên cứu của Kaspersky đặt tên là Holy Water, các mã khai thác liên quan đến lỗ hổng trình duyệt được chèn vào những trang web của cá nhân, cơ quan công cộng, tổ chức từ thiện và nhiều tổ chức khác nhau.

Cuộc tấn công nhiều giai đoạn này có công cụ không phức tạp nhưng rất sáng tạo với những cải tiến lớn kể từ khi bắt đầu chiến dịch.

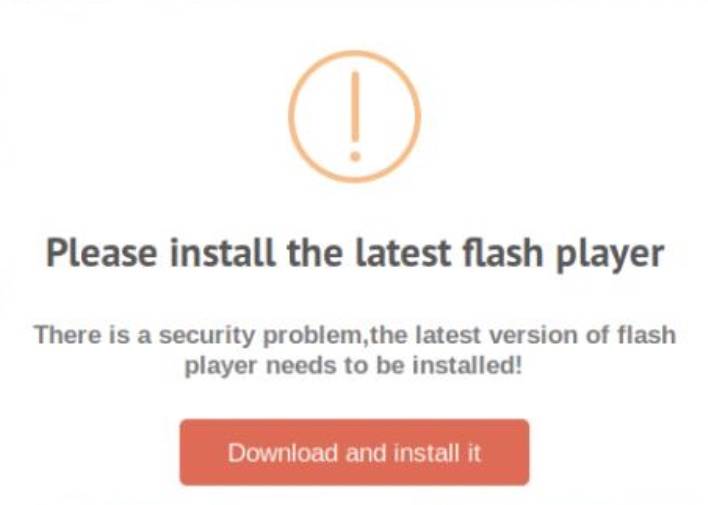

Khi truy cập một trong những website chứa mã độc, một tài nguyên bị xâm nhập trước đó sẽ tải một mã JavaScript độc hại được che giấu, tập hợp thông tin về khách truy cập. Sau đó, một máy chủ bên ngoài sẽ xác định xem khách truy cập có phải là mục tiêu hay không. Nếu khách truy cập được xác nhận là mục tiêu, giai đoạn JavaScript thứ hai sẽ tải một plugin, kích hoạt một cuộc tấn công tải xuống và hiển thị cửa sổ cập nhật Adobe Flash giả mạo.

Nạn nhân sau đó được kỳ vọng sẽ rơi vào bẫy cập nhật và tải xuống gói cài đặt chứa mã độc để thiết lập một cửa hậu có tên “Godlike12”, cung cấp cho tin tặc quyền truy cập từ xa vào thiết bị, từ đó có thể sửa đổi các tập tin, thu thập dữ liệu bảo mật, hoạt động đăng nhập trên máy tính,…. Một cửa hậu khác, một phiên bản sửa đổi của cửa hậu Python nguồn mở có tên Stitch, cũng được sử dụng trong cuộc tấn công, có chức năng của backdoor bằng cách thiết lập kết nối trực tiếp để trao đổi dữ liệu được mã hóa AES với máy chủ từ xa.

Cửa sổ Adobe Flash giả mạo khi bật lên sẽ được liên kết với một tập tin thực thi được lưu trữ trên github.com lúc này bị ngụy trang bằng tập tin cập nhật Flash. GitHub đã vô hiệu hóa kho lưu trữ này vào ngày 14/2/2020 sau khi nhận được báo cáo từ Kaspersky, do đó đã phá vỡ được chuỗi lây nhiễm của chiến dịch tấn công. Tuy nhiên, kho lưu trữ trực tuyến kéo dài hơn 9 tháng cho phép các nhà nghiên cứu có nghiên cứu sâu hơn về hoạt động và công cụ độc đáo của kẻ tấn công.

Chiến dịch này đặc sắc nhờ bộ công cụ có ngân sách thấp, tuy chưa phát triển đầy đủ nhưng đã được chỉnh sửa nhiều lần trong vài tháng để tận dụng các tính năng thú vị như Google Drive C2. Kaspersky mô tả cuộc tấn công như được thực hiện bởi của một nhóm tin tặc nhỏ nhưng nhanh nhẹn.

Ivan Kwiatkowski, Nhà nghiên cứu bảo mật cấp cao tại Kaspersky cho biết: “Watering hole là một chiến lược thú vị mang lại kết quả bằng cách sử dụng những cuộc tấn công nhắm mục tiêu vào các nhóm cụ thể. Chúng tôi chưa trực tiếp chứng kiến bất kỳ cuộc tấn công nào của chúng và do đó không thể xác định mục tiêu hoạt động. Tuy nhiên, chiến dịch này một lần nữa chứng minh tại sao quyền riêng tư trực tuyến cần được tích cực bảo vệ. Rủi ro về quyền riêng tư đặc biệt lớn khi chúng tôi xem xét các nhóm người dùng khác nhau vì luôn có những tin tặc quan tâm đến những nhóm như vậy.”

Để tránh trở thành nạn nhân của các cuộc tấn công nhắm vào các tổ chức hoặc cá nhân, Kaspersky khuyến nghị:

- Nếu cần sử dụng Adobe Flash Player và được yêu cầu cập nhật, hãy kiểm tra trên trang web chính thức của sản phẩm xem có cần cập nhật không, vì rất có thể, bản cập nhật đang bị ngụy trang mã độc.

- Sử dụng VPN để ẩn liên kết của bạn với một nhóm cụ thể bằng cách che giấu địa chỉ IP và vị trí của bạn.

- Chọn một giải pháp bảo mật uy tín như Kaspersky Security Cloud để bảo vệ thiết bị hiệu quả trước các mối đe dọa đã biết và chưa biết.

- Cung cấp cho Trung tâm Điều hành An ninh (SOC) quyền truy cập thông tin về mối đe dọa mới nhất, cũng như cập nhật các công cụ, kỹ thuật và chiến thuật mới được sử dụng bởi các tác nhân đe dọa và tội phạm mạng.

- Để phát hiện, điều tra và khắc phục kịp thời các sự cố, hãy triển khai các giải pháp EDR như Kaspersky Endpoint Detection and Response.

- Ngoài việc áp dụng bảo vệ điểm cuối thiết yếu, hãy triển khai giải pháp bảo mật cho doanh nghiệp nhằm phát hiện các mối đe dọa nâng cao ở cấp độ mạng ở giai đoạn đầu, như Kaspersky Anti Targeted Attack Platform.

Theo: Xuân Thành

Nguồn: techsignin.com