Lỗ hổng WordPress nghiêm trọng khiến 200.000 website dễ bị tấn công

Một plugin giao diện khá phổ biến trên WordPress với hơn 200.000 website đã cài đặt, bị phát hiện có một lỗ hổng nghiêm trọng dễ khai thác. Nếu không được khắc phục, lỗ hổng này sẽ bị tin tặc lợi dụng và kiểm soát từ xa hàng loạt trang web và blog.

- Apple chính thức ra mắt iOS 15.0.2, nhanh tay tải về để sửa các lỗi nghiêm trọng

- Xiaomi Mi 11 nhận được bản cập nhật lớn của phiên bản nâng cao MIUI 12.5

- Ra mắt cùng đợt với iPhone XR nhưng Samsung Galaxy Note 9 không còn được cập nhật thường xuyên

Plugin được đề cập có tên “ThemeGrill Demo Importer”, gồm nhiều giao diện miễn phí và cao cấp do công ty phát triển phần mềm ThemeGrill phát hành. ThemeGrill Demo Importer được thiết kế để quản trị viên trang WordPress nhập nội dung (content), tiện ích (widgets) và cài đặt bản dùng thử (demo) từ ThemeGrill, giúp tùy chỉnh giao diện nhanh chóng và dễ dàng hơn.

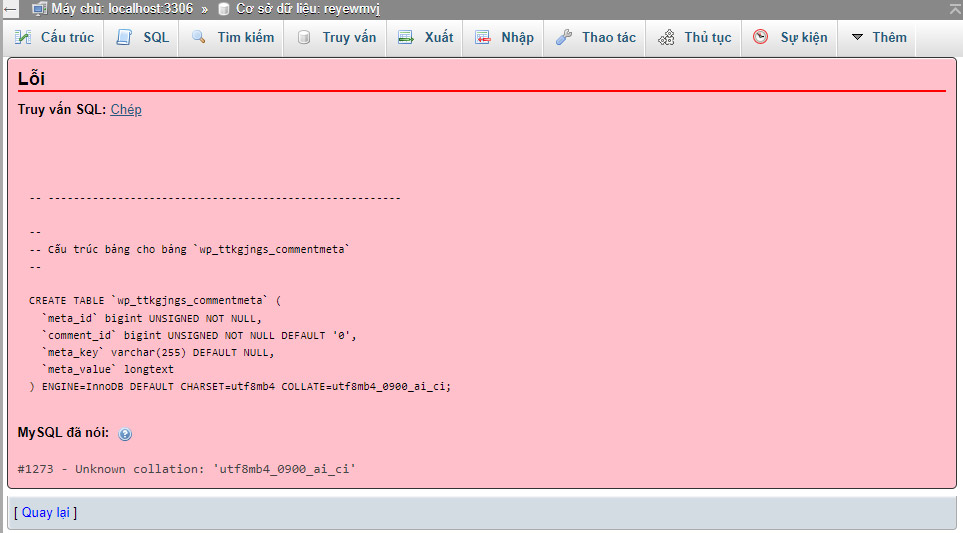

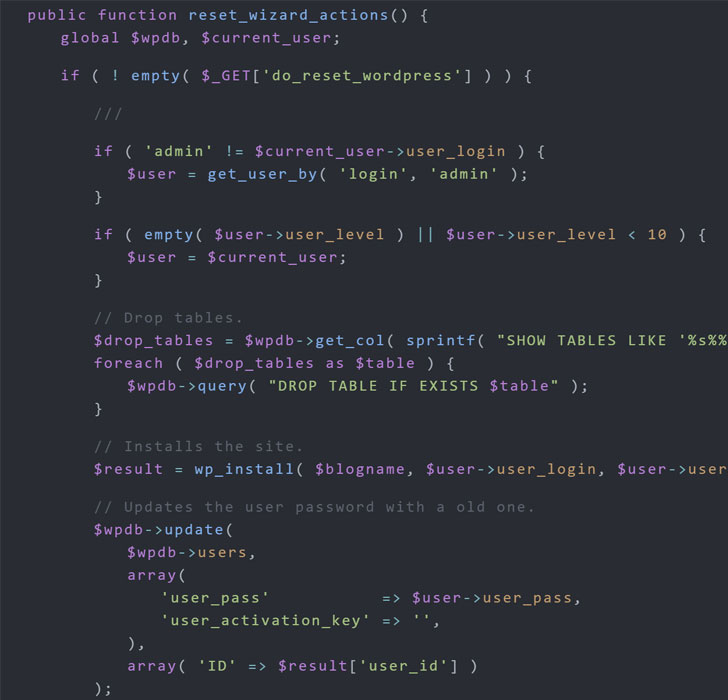

Theo báo cáo từ công ty bảo mật WebARX, khi giao diện ThemeGrill được cài đặt và kích hoạt, plugin bị ảnh hưởng sẽ thực thi một số chức năng với các đặc quyền quản trị mà không kiểm tra xem người dùng đang chạy mã có được xác thực hoặc có phải quản trị viên không.

Ngoài ra, lỗ hổng còn cho phép tin tặc tấn công từ xa mà không cần xác thực, có thể xóa toàn bộ dữ liệu. Sau khi các trang được nhắm mục tiêu trở về trạng thái mặc định, tin tặc có thể đăng nhập tự động với tư cách quản trị viên và kiểm soát hoàn toàn trang web đó.

Theo các nhà nghiên cứu từ WebARX, lỗ hổng ảnh hưởng đến tất cả các phiên bản plugin ThemeGrill Demo Importer phát hành trong 3 năm qua, từ phiên bản 1.3.4 đến 1.6.1.

“Đây là một lỗi nghiêm trọng và có thể gây ra thiệt hại đáng kể. Vì lỗ hổng không yêu cầu payload (mã khai thác) đáng ngờ nên mặc định không bị tường lửa chặn. Thế nên cần tạo ra một quy tắc cụ thể để ngăn chặn lỗ hổng này”, các nhà nghiên cứu cho biết.

WebARX đã báo cáo lỗ hổng nghiêm trọng này cho các nhà phát triển ThemeGrill hai tuần trước. Bản vá 1.6.2 đã được phát hành ngày 16/2. Bảng điều khiển WordPress sẽ tự động thông báo cho quản trị viên khi có bản cập nhật plugin. Tuy nhiên bạn có thể chọn tự động cài cập nhật thay vì chờ cài đặt thủ công.

Theo: Nhẫn Bùi

Nguồn: techsignin.com