Lỗ hổng bảo mật cực kì nguy hiểm của Apache Version 2.4.17 đến 2.4.38

Hiện tại phiên bản Apache 2.4.17 đến 2.4.38 tồn tại một lỗ hổng bảo mật cực kỳ nguy hiểm.Lỗ hổng này cho phép kẻ tấn công có khả năng chiếm quyền cao nhất là root. Lỗi này dễ bị lợi dụng nhất trên các máy chủ Web Hosting hoặc còn gọi là Shared Hosting). Các xử lý hiện tại là cập nhật lên bản vá mới nhất cảu Apache phiên bản mới nhất thời điểm viết bài 2.4.39 để vá lỗ hổng. Việc udpate cần làm ngay để bảo đảm an toàn cho VPS/Server của bạn.

Cách lỗ hổng bảo mật Apache trên server chạy Directadmin:

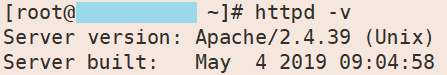

Bước 1: Kiểm tra phiên bản Apache đang chạy

httpd -v

Server version: Apache/2.4.xx

Nếu phiên bản của bạn thấp hơn 2.4.39 thì nên nâng cấp ngay để vá lỗ hổng.

Bước 2: Cập nhật liên phiên bản mới nhất của Apache

Để đảm bảo không có sự cố trong quá trình này. Các bạn nên chạy trong console hoặc sử dụng lệnh screen. Nếu có bị ngắt kết nối với hệ thống chúng ta vẫn có thể kết nối lại và tiếp tục nơi đã dừng lại.

Quá trình này có thể mất thời gian dài. Thời gian sẽ phụ thuộc vào tốc ổ cứng và hiệu năng CPU của hệ thống. Các bạn tham khảo hướng dẫn sử dụng Screen qua bài sau nhé 😉

https://itctoday.com/uncategorized/huong-dan-su-dung-screen-linux-11272.html

Lệnh cập nhật Apache lên phiên bản mới nhất cho VPS/Server Directadmin chạy CustomBuild

cd /usr/local/directadmin/custombuild

./build update

./build apache

./build php n

./build rewrite_confs

Nếu bạn sử dụng CustomApache thì có thể tham khảo hướng dẫn từ chính Directadmin

https://help.directadmin.com/item.php?id=1

Bước 3: Kiểm tra lại phiên bản Apache đang dùng

Vẫn chạy lệnh cũ

httpd -v

Server version: Apache/2.4.39

Dưới đây là kết quả trả về trên server mình sau khi cập nhật bản vá.

Cách vá lỗ hổng này trên server chạy Cpanel:

Bước 1: Cập nhật toàn hệ thống

yum clean all; yum update;

Bước 2: Kiểm tra lại phiên bản Apache đang dùng

httpd -v

Server version: Apache/2.4.39 (Cpanel)

Như vậy là chúng ta đã cập nhật xong bản vá một lỗ hổng bảo mật apache cực kì nguy hiểm. Cám ơn bạn đã xem hết bài viết này. Lỗ hổng bảo mật apache

Chúc các bạn có thể thực hiện thành công.

Các bài viết nên xem thêm nếu sử dụng hệ thống chạy Directadmin:

Cài đặt OPcache Directadmin chạy CustomBuild 2.0

Thay đổi cấu hình OPcache Directadmin(config opcache directadmin)

Bật tính năng chạy nhiều phiên bản PHP trên Server/VPS Directadmin

Directadmin Phân vùng /var/lib/mysql/ chiếm nhiều dung lượng

Kiểm tra phiên bản CustomBuild đang sử dụng (check custombuild version)

Tác giả: Cổ Ý Concept